Veebitehnoloogiate esilekutsumine avas Internetis uusi võimalusi. Brauserid on muutunud võimsamaks, kui uued API-d maandusid ja kehtestati teatud funktsioonide tugi.

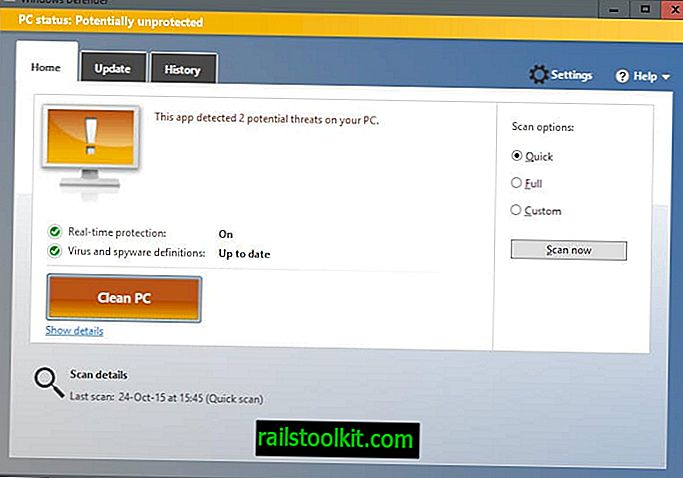

Uue rünnaku, mille avastasid teadlased nimega MarioNET, tuuakse välja, et ka API-sid võib kuritarvitada, kui puuduvad korralikud kaitsemeetmed (see on praegu nii).

Rünnak tugineb olemasolevatele HTML5 API-dele, mida kõik tänapäevased veebibrauserid toetavad. See ei nõua tarkvara installimist ega kasutajaga suhtlemist ning püsib ka pärast seda, kui kasutaja lahkub veebilehelt, kus rünnak alguse sai.

Ründaja võib arvuti ressursse kuritarvitada igasuguste tegevuste jaoks, sealhulgas DDOS-rünnakute, krüptokaevandamise või paroolide krakkimise jaoks.

Uuendus : leiate kriitilise hääle, kes vaidleb vastu siin uurimistöös kirjeldatud stsenaariumile. Kriitika põhipunkt on see, et rünnakumeetod tugineb funktsioonile nimega PeriodicSync ja see ei kuulu praegu ühegi spetsifikatsiooni alla. Lõpp

MarioNET kasutab rünnakus Service Workersi skripte, mis töötavad eraldi külastatud veebilehtedelt ja taustal. Teenindustöötajate peamine idee on viia teatud arvutused eraldi lõimele nii, et see ei blokeeri ega aeglusta rakendust või veebilehte, millega kasutaja suhtleb.

Teenindustöötajate elutsükkel on täiesti sõltumatu lehest, millel nad loodi. Teenindustöötajatel pole juurdepääsu veebisaidi DOM-le (Document Object Model) ning vanemlehe muutujatele ja funktsioonidele.

Teenindustöötajate kasutamine eraldab süsteemi päritolustaatusega veebisaidilt, annab ründajale pideva kontrolli ja muudab kasutajatel toimuva tuvastamise keeruliseks.

Eelkõige täidab meie süsteem kolme olulist eesmärki:

i) isoleerimine külastatud veebisaidilt, võimaldades kasutatud ressursside täpset kontrolli; ii) püsivus, jätkates selle toimimist taustal katkematult isegi pärast emakaardi sulgemist; ja (iii) kõrvalehoidlikkus, vältides tuvastamist veebilehitseja või väljuva suhtluse jälgimiseks brauserilaiendite abil.

MarioNET registreerib teenindaja, kui kasutaja külastab veebilehte, mille rünnakud võivad pärineda. Rünnaku levitamise võimalused hõlmavad pahatahtlike veebisaitide loomist, saitide häkkimist või reklaamide kasutamist.

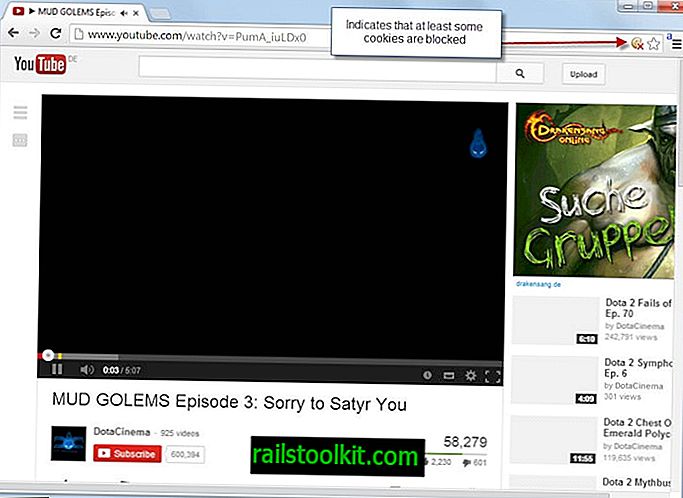

Brauserid pakuvad kasutajatele teenindajate kohta vähe teavet; tegelikult ei rõhuta brauserid kasutajatele uute teenustöötajate loomist saitidele. Teenindustöötajate loomisel pole ühtegi hoiatust, kiiret ega isegi võimalust kuvada viiba küsida kasutaja luba.

Ainus teenindava töötaja olemasolu paljastav taotlus on esialgne GET-i taotlus kasutaja esimese veebisaidi külastuse ajal, kui teenindav töötaja registreeritakse algselt. Ehkki selle GET-päringu ajal saab jälgimislaiend jälgida teenindustöötaja sisu, ei jälgi ta ikkagi kahtlast koodi - pahatahtlikke toiminguid täitv kood edastatakse Teenindajale alles pärast esimest suhtlemist Nukukojaga ja see suhtlus on brauserilaiendite eest peidetud

MarioNETi teeb eriti murelikuks see, et see jätkub taustal töötamist ka pärast seda, kui kasutaja sulgeb rünnaku alguse saanud veebisaidi. Juhtimine lõpeb, kui veebibrauser suletakse; teadlased leidsid viisi ka sellest üle saada, kuid see nõuab kasutajate suhtlemist, kuna ta kasutab selleks Web Push API-d.

Kaitse

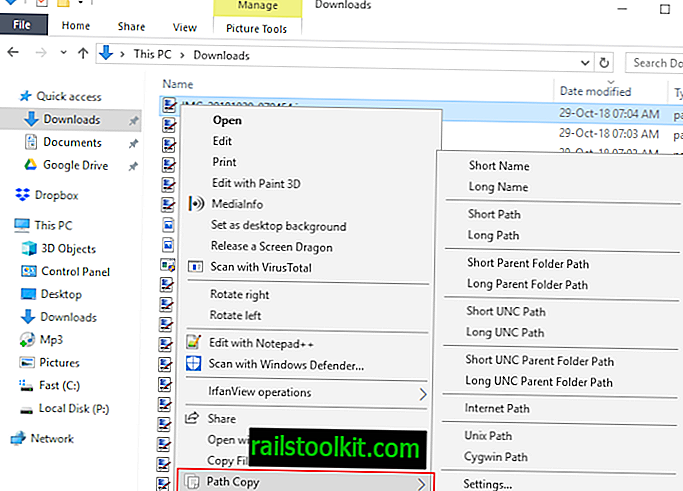

Enamik kaasaegseid brausereid sisaldab olemasolevate teenindustöötajate kuvamise võimalusi. Firefoxi kasutajad võivad laadida umbes: teenindustöötajad või umbes: silumine # töötajad ja Chrome'i kasutajad võivad laadida chrome: // serviceworker-internals / seda teha.

Neil lehtedel pakutavate funktsioonide abil saate teenindustöötaja registreerida. Firefoxi kasutajad võivad teenustöötajad veel täielikult keelata.

Pange tähele, et see võib mõjutada saitide funktsionaalsust, mis kasutavad seda seaduslikel eesmärkidel. Peate seadistama eelistuse dom.serviceWorkers.enabled valeks umbes: config.

Mõned brauserilaiendid, nt Chrome'i ja Firefoxi teenindustöötajate detektor, teatavad kasutajatele, kui veebileht registreerib teenindustöötaja.

Nüüd teie : kas brauseri arendajad peaksid rakendama täiendavaid kaitsemeetmeid? (ZDNeti kaudu)