Windowsi Google Chrome'i kasutajatel soovitatakse keelata veebibrauseris automaatne allalaadimine, et kaitsta autentimisandmeid hiljuti avastatud uue ohu eest.

Chrome'i brauser on lauaarvuti seadmetes praegu kõige populaarsem brauser. See on konfigureeritud turvaliste failide automaatseks allalaadimiseks kasutajasüsteemi ilma vaikimisi küsimata.

Kõik Chrome'i kasutajate allalaaditavad failid, mis läbivad Google'i ohutu sirvimise kontrollimise, mahuvad automaatselt vaikimisi allalaaditavasse kataloogi. Chrome'i kasutajad, kes soovivad allalaadimiste asemel valida allalaadimiskausta, peavad seda käitumist valikutes muutma.

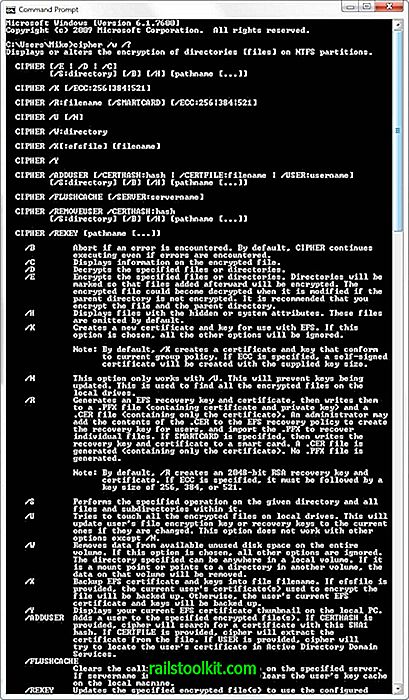

Uus rünnak, mida on kaitsekoodide veebisaidil üksikasjalikult kirjeldatud, ühendab Chrome'i automaatse allalaadimise käitumise Windows Exploreri kestakäskluse failifailidega, millel on .scf-faililaiend.

Vananemisvorming on lihttekstifail, mis sisaldab juhiseid, tavaliselt ikooni asukohta ja piiratud käske. Vormingu juures on eriti huvitav see, et see võib laadida ressursse kaugserverist.

Veelgi problemaatilisem on asjaolu, et Windows töötleb neid faile niipea, kui avate kataloogi, kuhu nad on salvestatud, ja et need failid ilmuvad Windows Exploreris ilma laiendusteta, sõltumata sätetest. See tähendab, et ründajad said faili hõlpsalt varjatud failinime (nt image.jpg) taha peita.

Ründajad kasutavad ikooni jaoks SMB-serveri asukohta. Siis juhtub see, et server nõuab autentimist ja süsteem tagab selle. Paroolilõikude esitamise ajal märgivad teadlased, et nende paroolide lõhenemine ei tohiks enam võtta aastakümneid, kui need pole keerulised.

Paroolide krakkimise teostatavuse osas paranes see GPU-põhise krakkimisega viimastel aastatel märkimisväärselt. NetNTLMv2 hashcati etalon üksiku Nvidia GTX 1080 kaardi jaoks on umbes 1600 MH / s. See on 1, 6 miljardit räsi sekundis. 8-tähemärgilise parooli korral saavad 4 sellise kaardi GPU-seadmed vähem kui päeva jooksul läbida terve ülemise / alumise tähtnumbrilise + kõige sagedamini kasutatava erimärgi ( # $% &) võtmeruumi. Kuna sadu miljoneid lekitatud paroole on viimastel aastatel toimunud mitmete rikkumiste tagajärjel (LinkedIn, Myspace), võib sõnalistide reeglipõhine lõhenemine anda üllatavaid tulemusi keerukate paroolide korral, millel on rohkem entroopiat.

Olukord on veelgi hullem Microsofti kontoga autentimisega operatsioonisüsteemi Windows 8 või 10 masinate puhul, kuna konto annab ründajale juurdepääsu veebiteenustele nagu Outlook, OneDrive või Office365, kui kasutaja seda kasutab. Samuti on võimalus, et parooli kasutatakse mitte-Microsofti saitidel uuesti.

Viirusetõrjelahendused ei märgista neid faile praegu.

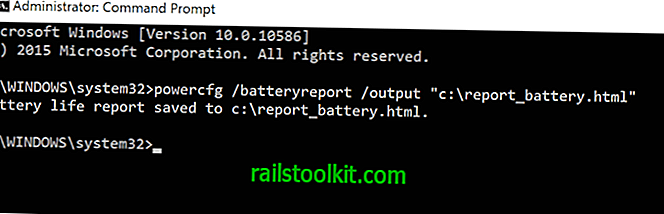

Nii rünnak langeb

- Kasutaja külastab veebisaiti, mis lükkab draivi allalaadimisega kasutaja süsteemi või laseb kasutajal klõpsata spetsiaalselt ettevalmistatud SCF-faili, nii et see laaditakse alla.

- Kasutaja avab vaikimisi allalaaditava kataloogi.

- Windows kontrollib ikooni asukohta ja saadab autentimisandmed SMB-serverile räsitud vormingus.

- Rünnakutes võidakse parooli kasutamiseks kasutada paroolide loendeid või julma jõu rünnakuid.

Kuidas kaitsta oma süsteemi selle rünnaku eest

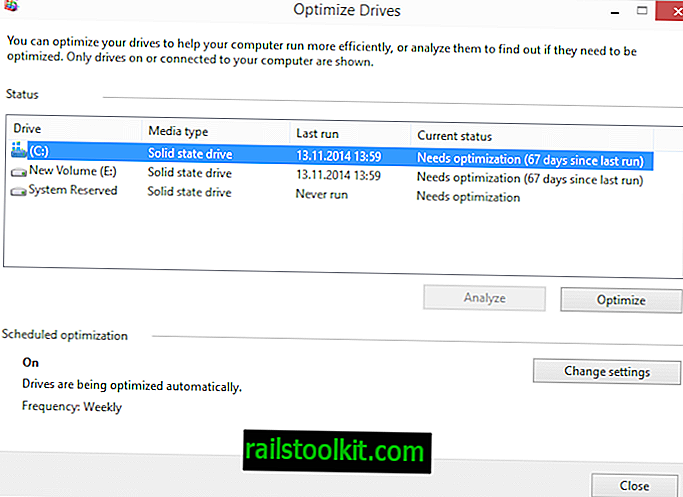

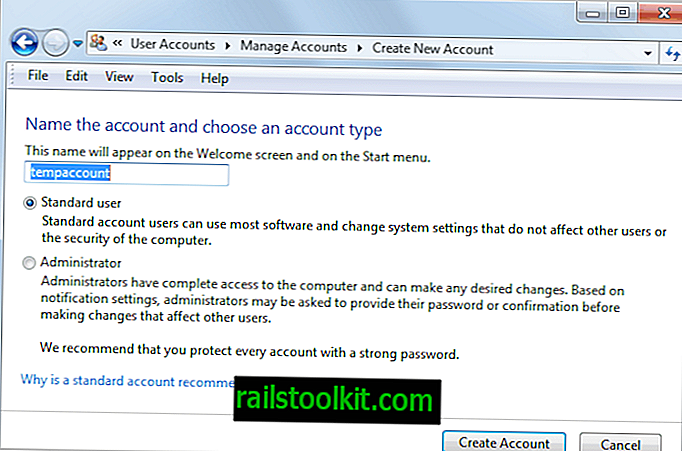

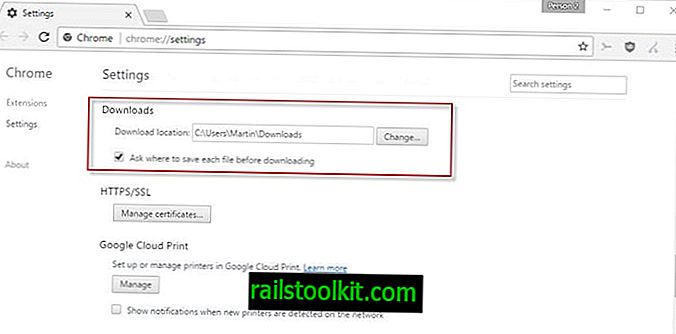

Üks võimalus, mis Chrome'i kasutajatel on, on keelata veebibrauseris automaatne allalaadimine. See hoiab ära allalaadimiste arvu suurenemise ja võib takistada ka failide tahtmatut allalaadimist.

- Laadige brauseri aadressiribale kroom: // seaded /.

- Kerige alla ja klõpsake linki "kuva täpsemaid sätteid".

- Kerige alla jaotiseni Allalaadimised.

- Kontrollige eelistust "Enne allalaadimist küsige, kuhu iga fail salvestada".

Chrome küsib teilt allalaadimiskohta iga kord, kui brauseris allalaadimist alustatakse.

Hoiatused

Kui lisate Chrome'i allalaadimiste käsitlemisele kaitsekihi, võivad manipuleeritud SCF-failid sihtsüsteemides erineval viisil maanduda.

Üks võimalus, mis kasutajatel ja administraatoritel on, on blokeerida SMB-liikluse poolt kasutatavad pordid tulemüüris. Microsoftil on olemas juhend, mida võite selle jaoks kasutada. Ettevõte soovitab blokeerida SMB-pordidesse 137, 138, 139 ja 445 suhtlemise ja Interneti kaudu.

Nende sadamate blokeerimine võib mõjutada teisi Windowsi teenuseid, näiteks faksiteenus, prindispuller, sisselogimine võrgus või failide ja printimise ühiskasutus.

Nüüd sina : kuidas kaitsta oma masinaid SMB / SCF ohtude eest?